Dans une étude publiée le 16 août 2025, Paul McCarty, chercheur pour la société américaine Safety, dévoile les résultats de son enquête sur des paquets de développement malveillants ciblant les développeurs de l’écosystème Solana. Fait notable, la plupart des victimes identifiées sont russes, tandis que les serveurs ayant orchestré l’attaque ont été localisés aux États-Unis.

L’écosystème Solana est-il le nouveau champ de bataille d’une guerre cachée entre gangs cybercriminels russes et groupes de hackers soutenu par les États-Unis ?

C’est la question que soulève Paul Mc Carty dans les conclusions de son rapport « Infostealer targets Russian crypto developers » publié le 16 août 2025 sur le blog de la société de cybersécurité américaine Safety.

Selon le chercheur, de nombreux éléments de cette campagne de type supply-chain attack, qui cible le développement d’applications sur la blockchain Solana, semblent aller en ce sens : « Le serveur de commande et contrôle (C2) semble se trouver aux États-Unis et les victimes semblent être en Russie. L’auteur de l’attaque est-il soutenu par un État ? » interroge Paul Mc Carty à la fin de son analyse.

Vos données méritent d’être mieux protégées.

Les escroqueries, les virus et les ransomwares ne sont plus une fatalité. Protégez votre vie privée et vos données personnelles avec Bitdefender et profitez de votre vie numérique en toute sérénité.

Mais alors, comment cette attaque a-t-elle été orchestrée ? Qui sont les victimes, et pourquoi avoir choisi l’écosystème Solana comme cible privilégiée ?

Des infostealers en guise de mouchards

L’attaque repose sur la mise en ligne des paquets malveillants diffusés sur npm, une plateforme de partage de code largement utilisée dans l’univers du développement. Le paquet piégé mis en ligne par l’acteur malveillant est supposément censé faciliter et accélérer le développement d’applications sur la blockchain Solana.

Le téléchargement et l’intégration de ces paquets prêts à l’emploi, est une pratique de développement courante qui permet d’éviter de tout programmer soi-même et d’ajouter des fonctionnalités utiles à ses projets.

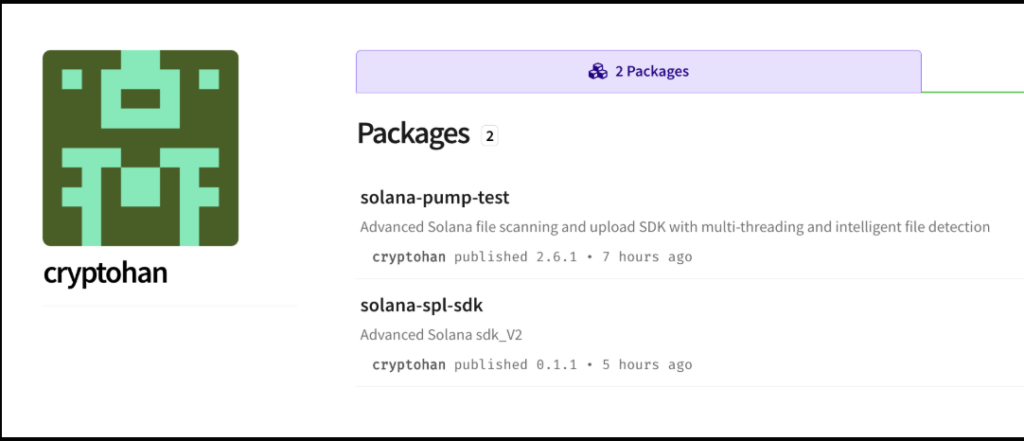

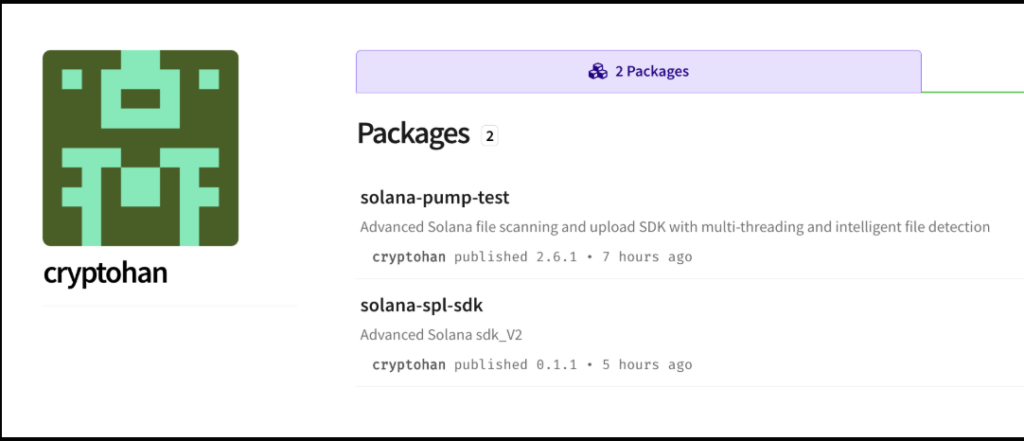

Mais dans ce cas précis, les paquets “solana-pump-test” et “solana-spl-sdk” découverts par les équipes de recherche de Safety, exécutaient un certain type de logiciel espion, communément appelé infostealer. Ce malware permet alors de récolter discrètement les fichiers de mots de passe, les portefeuilles crypto et les identifiants d’accès de la victime. Toutes ces informations sont ensuite transférées vers un serveur situé aux États-Unis, sans que le développeur en ait conscience.

Un mode opératoire qui exploite donc la confiance des développeurs dans les bibliothèques open-source et qui permet de compromettre une application ou un logiciel dans sa phase de développement sans que ses concepteurs s’en aperçoivent.

Les développeurs crypto russes : une cible de choix

Pour susciter la confiance, l’acteur malveillant à l’origine des paquets piégés a choisi le pseudonyme “cryptohan”, un nom bien connu dans la communauté crypto et utilisé par plusieurs entreprises du secteur, selon McCarty.

Le chercheur précise par ailleurs que de nombreuses victimes du logiciel espion sont basées en Russie. Même si rien n’indique qu’elles aient été spécifiquement visées, une telle compromission pourrait avoir de lourdes conséquences pour les réseaux cybercriminels russes. En effet, les groupes de ransomware supposément soutenus par le Kremlin exigent généralement le paiement des rançons en cryptomonnaies.

Mais cette attaque n’épargne pas non plus les utilisateurs légitimes de Solana. Que ce soit pour développer des applications décentralisées, des smart contracts ou pour utiliser le jeton SOL de manière conforme, tous ont été exposés : ces paquets malveillants étaient accessibles en téléchargement et pouvaient infecter n’importe quel utilisateur, quel que soit son usage.

Toute l’actu tech en un clin d’œil

Ajoutez Numerama à votre écran d’accueil et restez connectés au futur !