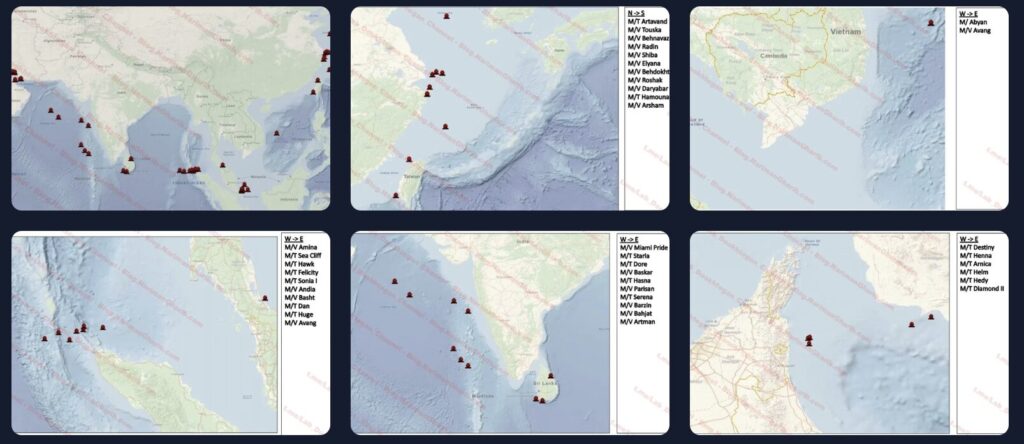

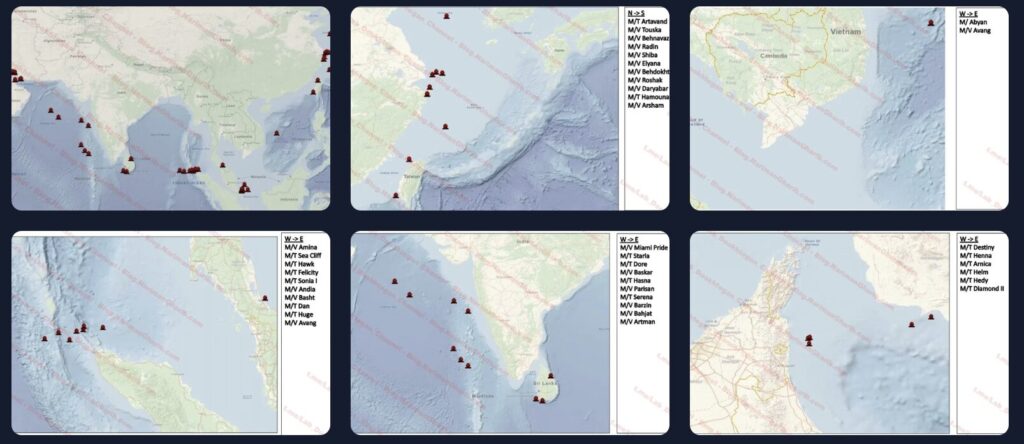

Le 22 août, un groupe de hackers nommé Lab-Dookhtegan a revendiqué une cyberattaque d’une ampleur spectaculaire : les hacktivistes auraient coupé la communication de 39 tankers et 25 cargos d’entreprises iraniennes. Les pirates auraient infiltré un des partenaires commerciaux des entreprises maritimes.

Dans le monde de la cybersécurité, le terme « supply chain attack » désigne une opération de sabotage où les attaquants ciblent un fournisseur plutôt que la cible finale. Une technique particulièrement spectaculaire qui, lorsqu’elle aboutit, permet de frapper simultanément et à grande échelle l’infrastructure visée.

Alors, quand les cibles finales sont parmi les plus importantes entreprises iraniennes de transport maritime, l’attaque attire forcément l’attention des chercheurs.

Dans un article de blog publié le 22 août 2025, Nariman Gharbi chercheur iranien en cyberespionnage basé au Royaume-Uni, décrypte les procédés employés par Lab-Dookhtegan.

Ce groupe d’hacktivistes assure avoir mis hors service les communications de 39 tankers et 25 cargos de la National Iranian Tanker Company (NITC) et de l’Islamic Republic of Iran Shipping Lines (IRISL), deux sociétés sous sanctions internationales en raison de leurs liens directs avec le régime des ayatollahs.

Vos données méritent d’être mieux protégées.

Les escroqueries, les virus et les ransomwares ne sont plus une fatalité. Protégez votre vie privée et vos données personnelles avec Bitdefender et profitez de votre vie numérique en toute sérénité.

Dans cette affaire, l’intrusion n’a pas eu lieu via les infrastructures des compagnies maritimes elles-mêmes, mais par le biais du groupe FANAVA, un acteur clé fournissant aux navires des solutions de communication satellite et de stockage de données.

Les dessous de l’attaque

Sur leur canal Telegram, les hackeurs de Lab-Dookhtegan ont partagé des documents techniques en guise de preuves de leur succès.

Selon les analyses de Nariman Gharbi, le groupe aurait infiltré les infrastructures de NITC et IRISL pendant de longs mois avant de passer à l’action. Dotés d’un droit d’accès à la racine des terminaux Linux embarqués, les pirates auraient patiemment cartographié la flotte entière en exploitant les bases de données réseau : l’identifiant de chaque appareil, son numéro de série et son adresse réseau.

Le mode opératoire est ultra-méthodique, durant la période d’infiltration, les hackers testent leurs accès, et s’assurent qu’ils gardent la main avant l’assaut final d’août.

C’est à ce moment-là que le groupe s’attaque au « Falcon », un logiciel qui assure le lien satellite avec les navires. L’arrêt brutal provoque, selon les hackeurs, une déconnexion complète entre les cargos et la côte.

L’opération passe alors de la phase de renseignement à celle du sabotage pur et dur. Les commandes informatiques, partagées en trophée par les hackers, auraient effacé six partitions mémoire, détruisant totalement les logs de navigation, les archives de messages, les configurations, jusqu’aux partitions censées permettre la récupération du système à distance.

Une attaque en deux temps ?

Cette cyberattaque survient dans un contexte dans lequel l’Iran fait l’objet d’une surveillance internationale croissante sur ses réseaux de transport maritime.

Les gouvernements occidentaux accusent régulièrement Téhéran d’utiliser sa flotte pour masquer des ventes de pétrole vers la Chine ou d’autres pays, et par ailleurs acheminer des armes à des groupes tels que le Hezbollah et les houthis du Yémen.

Lab-Dookhtegan signe ici sa deuxième opération majeure de l’année. Le groupe avait déjà revendiqué le sabotage des communications de 116 navires iraniens en mars 2025, au moment même où les États-Unis intensifiaient leurs frappes contre les houthis.

Du côté du régime iranien, c’est silence radio. Ni confirmation ni démenti officiel sur ces deux opérations cyber. Une posture que Lab-Dookhtegan interprète comme une tentative de masquer l’incapacité du régime à protéger ses infrastructures stratégiques, tout en affirmant que c’est justement cette opacité qui aurait permis la répétition de l’attaque.

Toute l’actu tech en un clin d’œil

Ajoutez Numerama à votre écran d’accueil et restez connectés au futur !