Dans un rapport publié le 27 octobre 2025, la société de cybersécurité Kaspersky revient sur une vaste campagne de cyberespionnage ayant pris pour cible le navigateur Google Chrome. Les pirates sont parvenus à contourner la sandbox du navigateur afin d’infecter de nombreuses victimes.

Nous sommes en mars 2025 et les chercheurs de la société de cybersécurité Kaspersky détectent une vague d’infections touchant des organisations gouvernementales et financières russes.

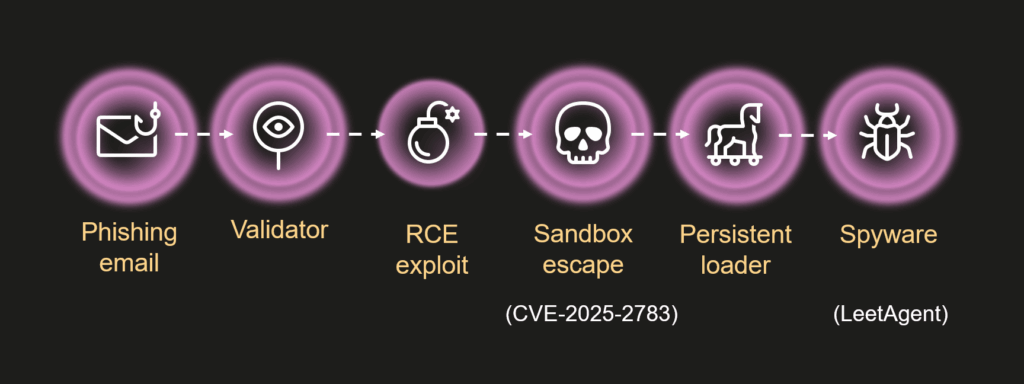

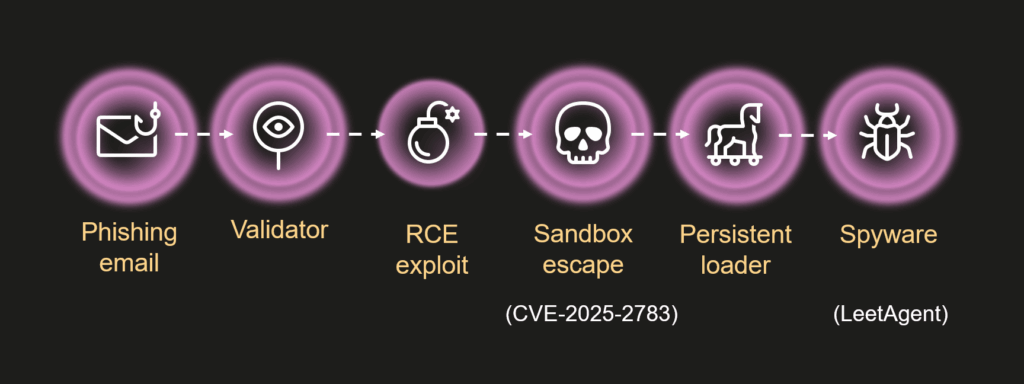

L’attaque est particulièrement efficace. Nul besoin de télécharger une pièce jointe ou de procéder à une manipulation complexe, il suffit que la victime clique sur un lien issu d’un message de phishing pour être infectée.

Les liens malveillants sont adaptés à chaque cible puis rapidement supprimés. Les chercheurs parviennent tout de même à identifier la faille zero-day exploitée lors de l’attaque : il s’agit d’un exploit permettant de contourner la sandbox de sécurité de Google Chrome.

Dans un article publié le 27 octobre 2025, les équipes de recherche de Kaspersky reviennent sur cette attaque, qu’elles ont baptisée « Operation Forum Troll » et qu’elles estiment être « sans doute l’une des plus intéressantes » rencontrées à ce jour.

Votre vie privée doit rester privée.

Face aux cyberattaques, déjouez les pronostics. Les nouvelles arnaques sont plus complexes et plus sophistiquées, alors ne devenez pas une victime de plus, il existe des solutions performantes et accessibles.

Le contournement de la sandbox de sécurité de Google Chrome au cœur de l’attaque

Le but final de cette campagne de cyberespionnage ? L’installation d’un logiciel espion, identifié par les chercheurs comme le logiciel commercial « Dante », développé par la société italienne Memento Labs (anciennement connue sous le nom de Hacking Team).

Pour parvenir à cette installation, les attaquants ont dû contourner la sandbox de sécurité de Google Chrome, un mécanisme conçu pour créer un environnement isolé permettant d’exécuter des opérations sensibles tout en empêchant les logiciels malveillants d’accéder aux données de connexion.

Fait notoire, les assaillants y sont parvenus sans effectuer d’actions manifestement malveillantes ou interdites.

Afin d’éviter toute détection, le logiciel Dante a notamment procédé à une vérification constante de son environnement, interrogeant le journal des événements Windows pour repérer la présence éventuelle d’outils d’analyse de malwares ou de machines virtuelles.

Les navigateurs, cibles privilégiées

Aussitôt découverte par les équipes de Kaspersky, la vulnérabilité a été signalée à la cellule de sécurité de Google, qui l’a corrigée sous la référence CVE-2025-2783.

Si la faille a bien été comblée côté Google, les chercheurs de Kaspersky estiment que ce type d’attaque n’a pas fini de refaire surface : « Cela représente toute une catégorie de vulnérabilités à surveiller ; des problèmes similaires pourraient encore se cacher dans d’autres applications et services système Windows. »

L’affaire fait office de rappel, Google Chrome n’est pas infaillible et son mécanisme de sandbox, aussi intéressant soit-il, n’est pas invulnérable.

Avec ses 3,5 milliards d’utilisateurs à travers le monde, le navigateur attire inévitablement la convoitise des cybercriminels. Comme le résument justement nos confrères de Frandroid, sa popularité fait sa faiblesse.

Toute l’actu tech en un clin d’œil

Ajoutez Numerama à votre écran d’accueil et restez connectés au futur !