Lors de la conférence DEFCON 33 en août 2025, le chercheur indépendant en cybersécurité Marek Tóth a démontré qu’une attaque de type clickjacking pouvait mettre en danger des millions d’utilisateurs de gestionnaires de mots de passe parmi les plus populaires au monde. Un procédé qui permettrait à un acteur malveillant de subtiliser précisément les identifiants que ces solutions sont censées protéger. Comment ça marche ? Quels gestionnaires de mots de passe sont concernés ?

Les gestionnaires de mots de passe sont de formidables outils pour améliorer notre hygiène numérique. Un véritable coffre-fort numérique qui permet de mettre en lieu sûr tout ce dont nous avons de plus cher dans ce monde virtuel, à savoir nos mots de passe, nos identifiants, nos passkeyes et parfois même nos coordonnées bancaires.

Seulement voilà, comme Danny Ocean le prouvait déjà en 2001, aucun coffre-fort n’est impénétrable, et les gestionnaires de mots de passe ne dérogent pas à cette règle.

Retour à Las Vegas, en août 2025 cette fois-ci, où Marek Toth, un chercheur indépendant en cybersécurité, a dévoilé lors de la conférence de hacking DEFCON, ses travaux de recherche mettant en lumière une attaque capable de dérober les informations stockées dans les gestionnaires de mots de passe. Le tout en un clic, grâce à une technique de clickjacking. Ce procédé pourrait exposer plus de 40 millions d’utilisateurs à travers le monde.

Comment fonctionne le clickjacking ?

Pour mettre en place une telle attaque, l’assaillant doit dans un premier temps compromettre un site ou en créer un frauduleux.

Vos données méritent d’être mieux protégées.

Les escroqueries, les virus et les ransomwares ne sont plus une fatalité. Protégez votre vie privée et vos données personnelles avec Bitdefender et profitez de votre vie numérique en toute sérénité.

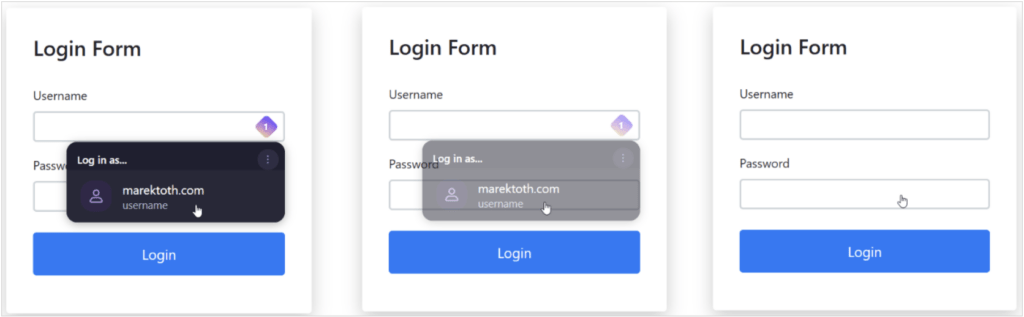

Ensuite, en agissant sur les paramètres d’affichage et d’opacité des fenêtres de remplissages automatiques des gestionnaires de mots de passe, le cybercriminel pourra alors rendre l’encadré invisible à l’œil nu.

Cette étape effectuée, il ne lui reste qu’à créer une fenêtre « prétexte », comme un pop-up de cookies, et d’y superposer la fenêtre de remplissage automatique rendue transparente. L’utilisateur croit alors cliquer pour fermer la fenêtre ou accepter un message : en réalité, son clic enclenche le remplissage automatique dans un formulaire contrôlé par le pirate, qui récupère les précieuses informations.

Aucune alerte n’apparaît. Il suffit parfois d’un seul clic sur la page piégée pour que les données soient volées à l’insu de l’utilisateur. L’attaque peut ainsi fonctionner sur les identifiants classiques que sur les codes de double authentification ou les coordonnées bancaires enregistrées dans le gestionnaire de mots de passe.

Le chercheur a également démontré la possibilité d’utiliser une méthode où l’interface utilisateur suit le curseur de la souris, de sorte que tout clic de l’utilisateur, peu importe où il est positionné, déclenche le remplissage automatique des données.

Quels gestionnaires de mots de passe sont concernés ?

La société de cybersécurité Socket a vérifié et appuyé les travaux Marek Toth. L’entreprise a par ailleurs contacté les autorités américaines compétentes pour enregistrer officiellement ce type de vulnérabilités.

Côté gestionnaire de mots de passe, les réactions sont plus mitigées. Si des sociétés comme Dashlane, NordPass, ProtonPass ou Keeper ont apporté des correctifs dans leurs dernières mises à jour, d’autres applications comme 1Password rejettent le rapport. L’entreprise canadienne juge les travaux de Marek Toth informatifs, mais estime que cela porte sur un risque général au Web.

Le chercheur a informé tous les fournisseurs des problèmes en avril 2025, soit plusieurs mois avant de présenter ces conclusions publiquement. En attendant que des correctifs soient disponibles, Marek Tóth recommande aux utilisateurs de désactiver la fonction de remplissage automatique dans leurs gestionnaires de mots de passe et d’utiliser uniquement le copier/coller. Autre piste de solution pour régler ce problème : l’instauration d’une boîte de dialogue de confirmation avant le remplissage automatique.

Actuellement, les gestionnaires de mots de passe suivants, sont toujours vulnérables aux méthodes d’attaque par clickjacking :

- 1Password 8.11.4.27

- Bitwarden 2025.7.0 (correctifs implémentés dans la version 2025.8.0)

- Enpass 6.11.6 (correctif partiel implémenté dans 6.11.4.2)

- Mots de passe iCloud 3.1.25

- LastPass 4.146.3

- LogMeOnce 7.12.4

Toute l’actu tech en un clin d’œil

Ajoutez Numerama à votre écran d’accueil et restez connectés au futur !